Kritische Sicherheitslücke in React Server Components: CVE-2025-55182 erfordert sofortiges Handeln

TL;DR: React Server Components weisen eine kritische Sicherheitslücke (CVE-2025-55182, CVSS 10.0) auf, die unauthentifizierte Remote Code Execution ermöglicht. Betroffen sind React 19.0.0 bis 19.2.0 sowie Next.js 15.x/16.x. Patches sind verfügbar - sofortiges Update auf React 19.2.1+ dringend empfohlen. Am 3. Dezember 2025 wurde eine kritische Sicherheitslücke im React Server Components Protokoll veröffentlicht, die mit dem maximalen CVSS-Score von 10.0 bewertet wird. Die Schwachstelle ermöglicht es Angreifern, ohne Authentifizierung beliebigen Code auf dem Server auszuführen - ein Worst-Case-Szenario für jede produktive React-Anwendung.

Die wichtigsten Punkte

- 📅 Verfügbarkeit: Patch seit 3. Dezember 2025 verfügbar

- 🎯 Zielgruppe: Alle React 19.x und Next.js 15/16 Nutzer

- 💡 Kernfeature: Fix für Remote Code Execution Vulnerability

- 🔧 Tech-Stack: React Server Components, Next.js App Router

- ⚠️ Kritikalität: CVSS 10.0 - Höchste Gefahrenstufe

Was bedeutet das für React-Entwickler?

Die Sicherheitslücke betrifft das Herzstück der modernen React-Architektur: Server Components. Selbst Anwendungen, die keine expliziten React Server Function Endpoints implementieren, können betroffen sein, sofern sie Server Components unterstützen. Dies macht die Lücke besonders gefährlich, da viele Entwickler möglicherweise nicht wissen, dass ihre Anwendung verwundbar ist.

Technische Details

Die Schwachstelle liegt in der fehlerhaften Dekodierung von React Server Components Payloads. Angreifer können speziell manipulierte Requests mit bösartigen Payloads an Server Function Endpoints senden, die dann zur Ausführung von beliebigem Code auf dem Server führen. Betroffene Versionen:

- React: 19.0.0, 19.1.0, 19.1.1, 19.2.0

- Next.js: 15.x, 16.x (App Router)

- Next.js Canary: 14.3.0-canary.77 und später

- React Router RSC Preview

- Vite RSC Plugin

Performance und Bundle-Size Considerations

Die gute Nachricht: Der Sicherheitspatch hat keine negativen Auswirkungen auf die Performance oder Bundle-Size. Die Fixes wurden hauptsächlich serverseitig implementiert und verbessern die Validierung und Deserialisierung von Server Component Payloads. React-Teams haben bestätigt, dass die gepatchten Versionen keine messbaren Performance-Einbußen zeigen.

Migration Guide für betroffene Projekte

Sofortmaßnahmen für React-Projekte:

- Dependency Update durchführen:

npm update react@^19.2.1 react-dom@^19.2.1

# oder mit yarn

yarn add react@^19.2.1 react-dom@^19.2.1- Next.js Projekte aktualisieren:

npm update next@latest

# Für Canary-Nutzer: Downgrade auf stabile Version

npm install next@14.2.x- Abhängigkeiten prüfen:

npm audit

# Prüfe speziell react-server-dom-* Pakete

npm ls react-server-dom-webpackWichtige Migrationsschritte:

- Canary-Versionen vermeiden: Wechsel zu stabilen Releases

- Server Components Review: Überprüfung aller Server Component Implementierungen

- Bundler Updates: Vite RSC Plugin und andere Bundler aktualisieren

- Security Audit: Vollständige Sicherheitsüberprüfung nach Update

Community-Reaktionen und Best Practices

Die React-Community hat beeindruckend schnell reagiert. Innerhalb weniger Stunden nach der Veröffentlichung haben Major-Frameworks wie Next.js, Remix und andere ihre Patches released. Vercel hat für Next.js sogar einen separaten CVE (CVE-2025-66478) erstellt, um die Dringlichkeit zu unterstreichen. Empfehlungen aus der Community:

- Monitoring verstärken: Server-Logs auf ungewöhnliche Aktivitäten prüfen

- WAF-Regeln anpassen: Web Application Firewalls für verdächtige Payloads konfigurieren

- Staged Rollout: Updates erst in Staging-Umgebungen testen

- Dependency Pinning: Exakte Versionen in package.json festlegen

SSR/SSG Implikationen

Server-Side Rendering (SSR) Anwendungen sind besonders gefährdet, da sie direkt Server Components nutzen. Static Site Generation (SSG) Projekte sind nur betroffen, wenn sie Incremental Static Regeneration (ISR) mit Server Components verwenden. Checkliste für SSR-Projekte:

- ✅ React Version auf 19.2.1+ aktualisiert

- ✅ Next.js auf neueste stabile Version

- ✅ Server Component Endpoints überprüft

- ✅ Deployment-Pipeline aktualisiert

Praktische Nächste Schritte

- Sofortiges Security Update: Keine Zeit verlieren - Updates heute noch einspielen

- Security Audit durchführen: Nutze Tools wie

npm auditundsnyk test - Team-Kommunikation: Alle Entwickler über die Kritikalität informieren

- Monitoring aktivieren: Server-Logs und Application Performance Monitoring verstärken

- Incident Response Plan: Vorbereitung für potenzielle Sicherheitsvorfälle

Lessons Learned für die React-Community

Diese Sicherheitslücke zeigt, wie wichtig regelmäßige Security-Updates sind. Die schnelle Reaktion des React-Teams und der Community beweist die Stärke des Ökosystems. Für die Zukunft sollten Entwickler:

- Automatisierte Dependency-Updates implementieren (Renovate, Dependabot)

- Regelmäßige Security Audits durchführen

- Canary-Releases nur in isolierten Test-Umgebungen nutzen

- Server Components mit besonderer Sorgfalt implementieren

Quellen & Weiterführende Links

- 📰 Original React Security Advisory

- 🔒 CVE-2025-55182 Details

- 📚 Next.js Security Advisory CVE-2025-66478

- 🐙 GitHub Security Advisory

- 🎓 React Security Best Practices auf workshops.de

Hinweis: Dieser Artikel wird kontinuierlich aktualisiert, sobald neue Informationen zur Verfügung stehen. Letzte Aktualisierung: 04.12.2025, 14:41 Uhr

Robin Böhm

Gründer von workshops.de

Robin Böhm beschäftigt sich seit 2012 intensiv mit der Erstellung client-seitiger Web-Applikationen und gilt als einer der erfahrensten Frontend-Trainer im deutschsprachigen Raum. Als Gründer von Workshops.DE hat er ein Schulungsunternehmen aufgebaut, das sich auf moderne Web-Technologien wie React,… Mehr zu Robin Böhm

Weitere Artikel

React Conf 2025: Activity Component, React Compiler 1.0 & Foundation Launch

React Conf 2025 bringt bahnbrechende Features: Activity Component für bessere Performance, stabiler React Compiler und die neue React Foundation.

React Labs: View Transitions, Activity und weitere Features in Entwicklung

Ein tiefer Einblick in die neuesten experimentellen Features von React: View Transitions für flüssige Animationen, die Activity-Komponente für bessere State-Verwaltung und mehr. Erfahre, was die Zukunft von React bereithält.

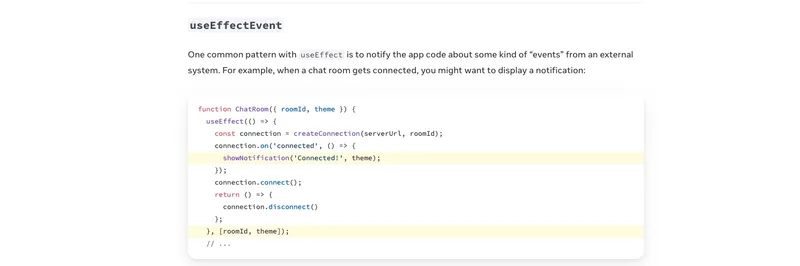

React 19.2: Die neuesten Features für Anfänger erklärt

React 19.2 bringt spannende neue Features wie den Activity Component, useEffectEvent Hook, Performance-Tracking in Chrome DevTools und verbesserte Server-Rendering-Funktionen. Erfahre alles über die neuen Möglichkeiten.